Contents

La autenticación del correo electrónico es un factor muy importante en el proceso de transmisión del mensaje. Para mejorar el éxito de una campaña, recomendamos autenticar su correo electrónico usando tanto DKIM como SPF (aunque sólo puede elegir uno de los dos).

Hay buenas razones para usar estos protocolos:

- Mejorar la reputación del remitente: cada remitente de correo electrónico tiene su propia reputación generada por los proveedores de servicios de Internet, muchos de los cuales utilizan su propia autenticación para rastrear la reputación del remitente.

- Disminuya la posibilidad de terminar en la carpeta de spam: cada día los estándares de correo electrónico evolucionan para luchar contra el fenómeno de los correos electrónicos no deseados. El propietario de un dominio puede proporcionar una lista de fuentes de correo electrónico que son legítimas para enviar en su nombre: muchos proveedores de servicios de Internet también utilizan estas formas de autenticación.

Mail-tester.com es una herramienta gratuita, disponible en línea, que proporciona una puntuación de calidad y una puntuación de spam analizando el código de un mensaje. Junto con la puntuación, se dan consejos para mejorar la capacidad de entrega del correo electrónico.

Los métodos para autentificar el correo electrónico son diferentes, en este artículo discutiremos dos de ellos:

- DKIM (DomainKeys Identified Mail) http://www.dkim.org

- SPF (Sender Policy Framework) http://www.openspf.org

SPF

El SPF (Sender Policy Framework) es un registro textual incluido en los registros DNS TXT-domain . Este registro contiene información sobre la lista de servidores que tienen derecho a enviar un mensaje en nombre de un determinado dominio. El servidor desde el que se envía el correo electrónico también puede proporcionar una lista pública de remitentes aprobados.

A modo de ejemplo, el registro SPF «example.com. TXT «v = spf1 + a + mx -~all» » indica que sólo los servidores especificados en los registros A y MX pueden enviar mensajes en nombre de example.com. Todos los mensajes enviados desde otros servidores deben ser eliminados (Fail).

Es importante recordar que:

- El registro SPF se hereda de los subdominios: cada dominio de tercer nivel (o inferior) necesita sus propias entradas

- Finalmente, el SPF sólo controla HELO y el campo MAIL FROM.

¿Cómo funciona el SPF?

Ejemplo de un registro DNS SPF:

Asegúrese de reemplazar xxx.xxx.xxx con la dirección ip de su servidor.

v=spf1 a mx ip4:xxx.xxx.xxx.xxx ~all

Cada proveedor de alojamiento web profesional debería tener una guía para crear esta instrucción; en todos los demás casos, puede seguir las instrucciones generales que se indican a continuación.

To adPara añadir el registro a los DNS, debe acceder al panel de control de su alojamiento web y luego navegar hasta la sección de administración de registros DNS, generalmente dentro de la sección de control del dominio. En este punto, puede crear un nuevo registro TXT según la estructura del ejemplo.

¡Eso es!

DKIM

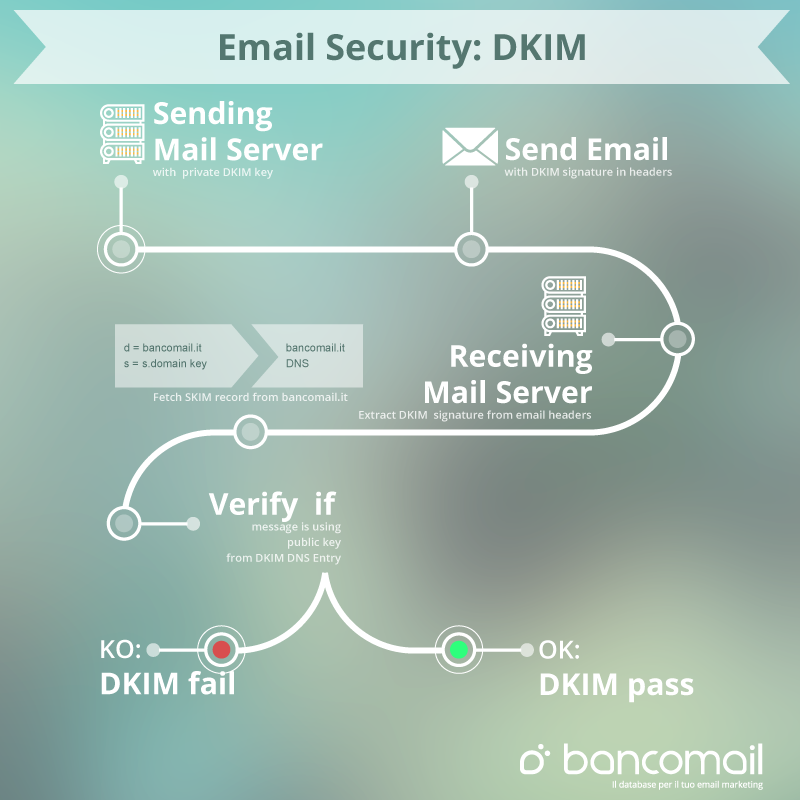

DomainKeys Identified Mail or DKIM is the method for E-mail authentication and used to make sure email DomainKeys Identified Mail es un método de autenticación de correo electrónico que se utiliza para garantizar que el correo electrónico no haya sido modificado durante su recorrido desde el remitente hasta el destinatario.

La tecnología DKIM combina varios métodos antiphishing y antispam para mejorar la calidad de la clasificación e identificación de los remitentes legítimos. A diferencia de las direcciones IP tradicionales, DKIM añade una firma digital asociada al dominio de la organización para determinar el mensaje. El texto se verifica automáticamente al ser recibido. Para determinar la reputación del remitente, la comprobación se basa en la lista blanca (Email White List) y la lista negra (Email Black List).

El propietario de un dominio genera un par de claves públicas y privadas que se utilizarán para firmar los mensajes de ese dominio. La clave pública se inserta en la sección DNS del dominio como un registro TXT. La clave privada se almacena en el servidor de correo electrónico y se utiliza para los correos electrónicos salientes del dominio.

¿Cómo funciona DKIM?

Ejemplo de un registro DNS DKIM:

Creamos claves de muestra para el dominio example.com utilizando la herramienta Dkimcore: http://dkimcore.org/tools/keys.html), un sitio que permite crear el par de claves públicas y privadas para su nombre de dominio.

Nombre del host: default._domainkey.example.com

La clave pública:

1470929715.example._domainkey.example.com. IN TXT ( "v=DKIM1;t=s;p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDHuFmdB8fL6JR9MNImx9GicEeu" "Amv+/mBQlgDpHH+z9ELykiwdG/DvNBSgUXv3M4b0PrHgZsa69aUGAxK/Ejdu6XCu" "kt17ikt2I0GnGhkngaDhpgPJab0NwiF5vsOciQ+PkPhOiLUa4urHOhyO7RuYDECV" "5hVrp82ULlcgAUgMBwIDAQAB")

Normally most email sending services generates keys for you and you should only put them to DNS rNormalmente la mayoría de los servicios de correo electrónico generan claves por sí mismos, en estos casos sólo tiene que introducirlas en el registro DNS.

Normalmente la mayoría de los servicios de correo electrónico generan claves por sí mismos, en estos casos sólo tiene que introducirlas en el registro DNS.